Los actores de amenaza vinculados a Corea del Norte están intensificando sus campañas de ingeniería social, dirigidas a empresas de criptomonedas y fintech, implementando nuevos tipos de malware diseñados para recolectar datos sensibles y robar activos digitales.

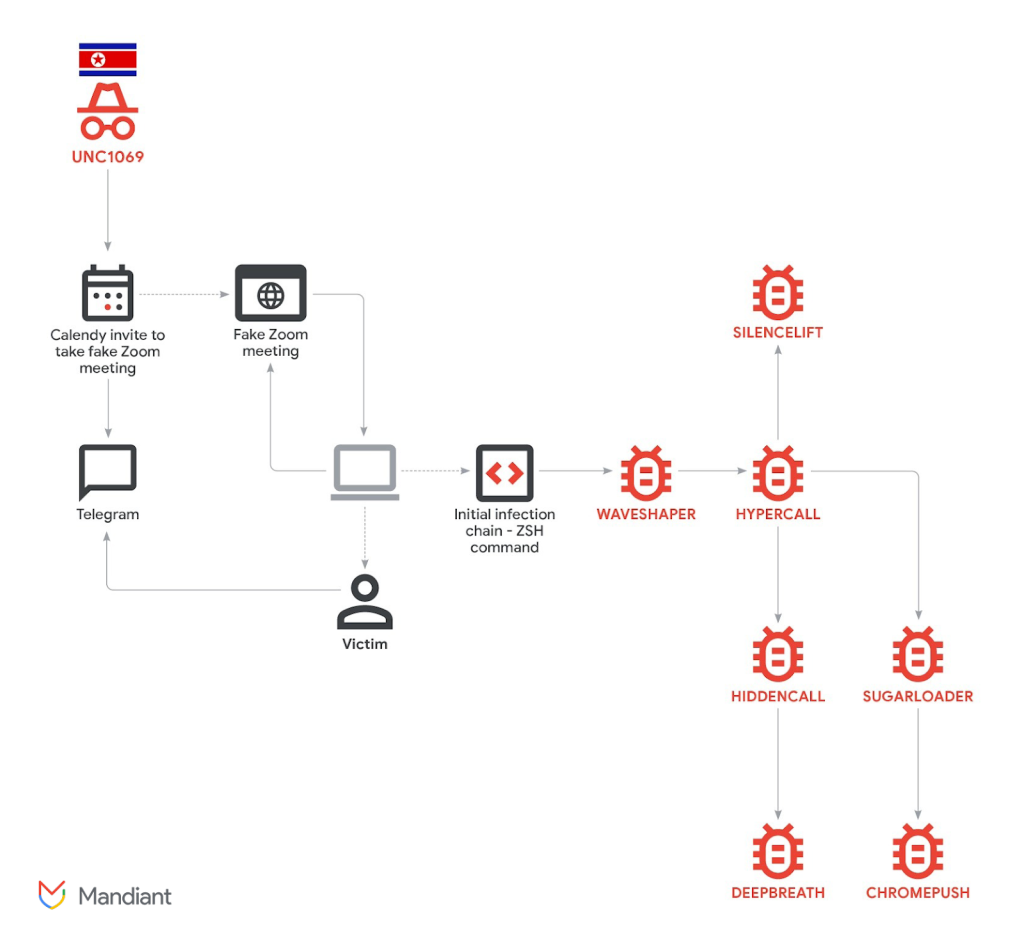

En una reciente campaña, un grupo de amenazas conocido como UNC1069 utilizó siete familias de malware con el objetivo de capturar y exfiltrar datos de las víctimas, según un informe publicado el martes por Mandiant, una firma de ciberseguridad estadounidense que opera bajo Google Cloud.

La campaña se basó en estrategias de ingeniería social que involucraban cuentas de Telegram comprometidas y reuniones falsas de Zoom, utilizando videos creados con herramientas de inteligencia artificial.

“Esta investigación reveló una intrusión personalizada que resultó en el despliegue de siete familias únicas de malware, incluyendo un nuevo conjunto de herramientas diseñadas para capturar datos tanto del host como de la víctima: SILENCELIFT, DEEPBREATH y CHROMEPUSH,” afirma el informe.

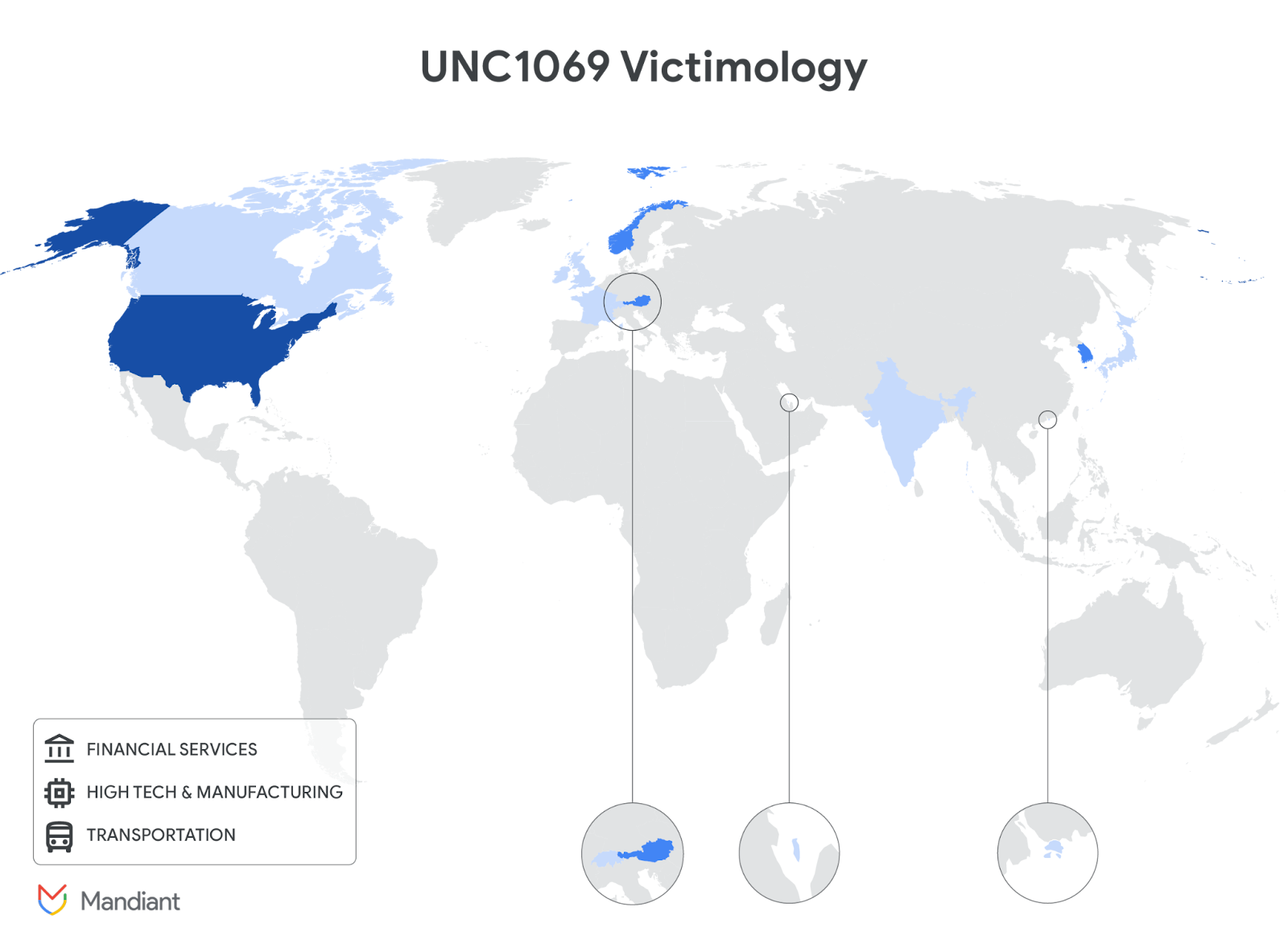

Mandiant informó que esta actividad representa una expansión de las operaciones del grupo, que se centra principalmente en empresas de criptomonedas, desarrolladores de software y firmas de capital de riesgo.

El malware incluye dos virus de minería de datos recién descubiertos y sofisticados, llamados CHROMEPUSH y DEEPBREATH, diseñados para eludir componentes clave del sistema operativo y acceder a datos personales.

Se sospecha que el actor detrás de estas amenazas tiene vínculos con Corea del Norte, y ha sido rastreado por Mandiant desde 2018. Sin embargo, los avances en inteligencia artificial han permitido a este actor malicioso escalar sus operaciones e incluir «anzuelos habilitados para IA en operaciones activas» por primera vez en noviembre de 2025, según un informe de ese tiempo del Grupo de Inteligencia de Amenazas de Google.

Cointelegraph se puso en contacto con Mandiant para obtener más detalles sobre la atribución, pero no recibió respuesta antes de la publicación.

Relacionado: El hackeo a Balancer muestra signos de planificación de meses por parte de un atacante hábil

Los atacantes están robando cuentas de fundadores de criptomonedas para lanzar ataques ClickFix

En una de las intrusiones descritas por Mandiant, los atacantes utilizaron una cuenta de Telegram comprometida perteneciente a un fundador de criptomonedas para iniciar contacto. La víctima fue invitada a una reunión de Zoom donde la transmisión de video estaba manipulada, y el atacante alegó tener problemas de audio.

A continuación, el atacante guió al usuario para ejecutar comandos de solución de problemas en su sistema para solucionar el supuesto problema de audio, en una estafa conocida como ataque ClickFix.

Los comandos de solución de problemas proporcionados contenían un comando oculto que iniciaba la cadena de infección, según Mandiant.

Los actores ilícitos vinculados a Corea del Norte han sido una amenaza persistente tanto para los inversores en criptomonedas como para las empresas nativas de Web3.

En junio de 2025, cuatro operativos norcoreanos infiltraron varias firmas de criptomonedas como desarrolladores freelance, robando un total de $900,000 de estas startups, informó Cointelegraph.

A principios de ese año, el Grupo Lazarus fue vinculado al hackeo de $1.4 mil millones en Bybit, uno de los robos de criptomonedas más grandes registrados.

Revista: El hackeo a Coinbase muestra que la ley probablemente no te protegerá — Aquí está la razón

Fuente: cointelegraph.com