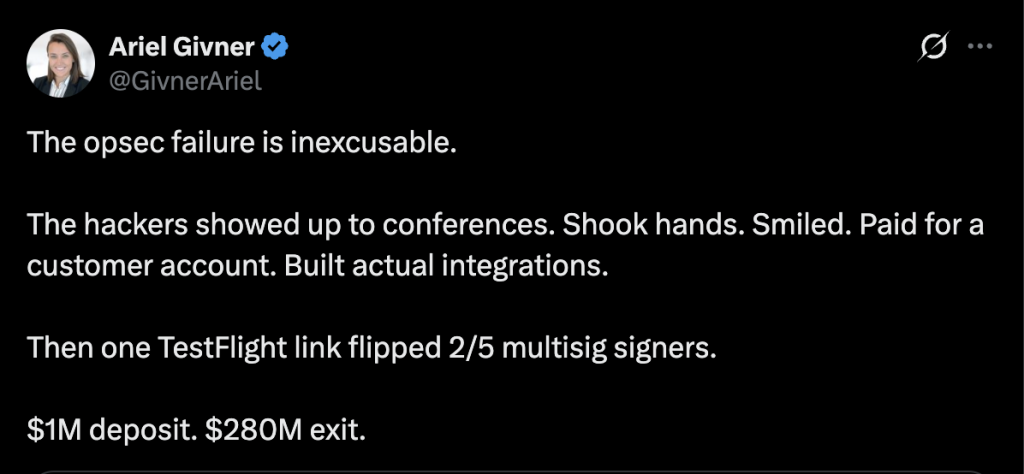

El hackeo de la plataforma de finanzas descentralizadas (DeFi) basada en Solana, Drift Protocol, podría haberse evitado si el equipo de Drift hubiera seguido los procedimientos estándar de seguridad operativa, lo que podría constituir “negligencia civil”, según el abogado Ariel Givner.

“En términos simples, la negligencia civil significa que no cumplieron con su deber básico de proteger el dinero que estaban gestionando”, afirmó Givner en respuesta a la actualización post-mortem proporcionada por el equipo de Drift sobre cómo manejaron la explotación de $280 millones ocurrida el miércoles.

El equipo de Drift no siguió procedimientos de seguridad “básicos”, como mantener las claves de firma en sistemas separados y “air-gapped” que nunca se utilizan para trabajos de desarrollo, y realizar la debida diligencia sobre los desarrolladores de blockchain que se conocen en conferencias del sector.

“Cualquier proyecto serio sabe esto. Drift no lo siguió”, añadió, subrayando que “sabían que el mundo cripto está lleno de hackers, especialmente equipos estatales de Corea del Norte.” Givner continuó:

“Sin embargo, su equipo pasó meses chateando en Telegram, conociendo extraños en conferencias, abriendo repositorios de código sospechosos y descargando aplicaciones falsas en dispositivos vinculados a controles multisignature.”

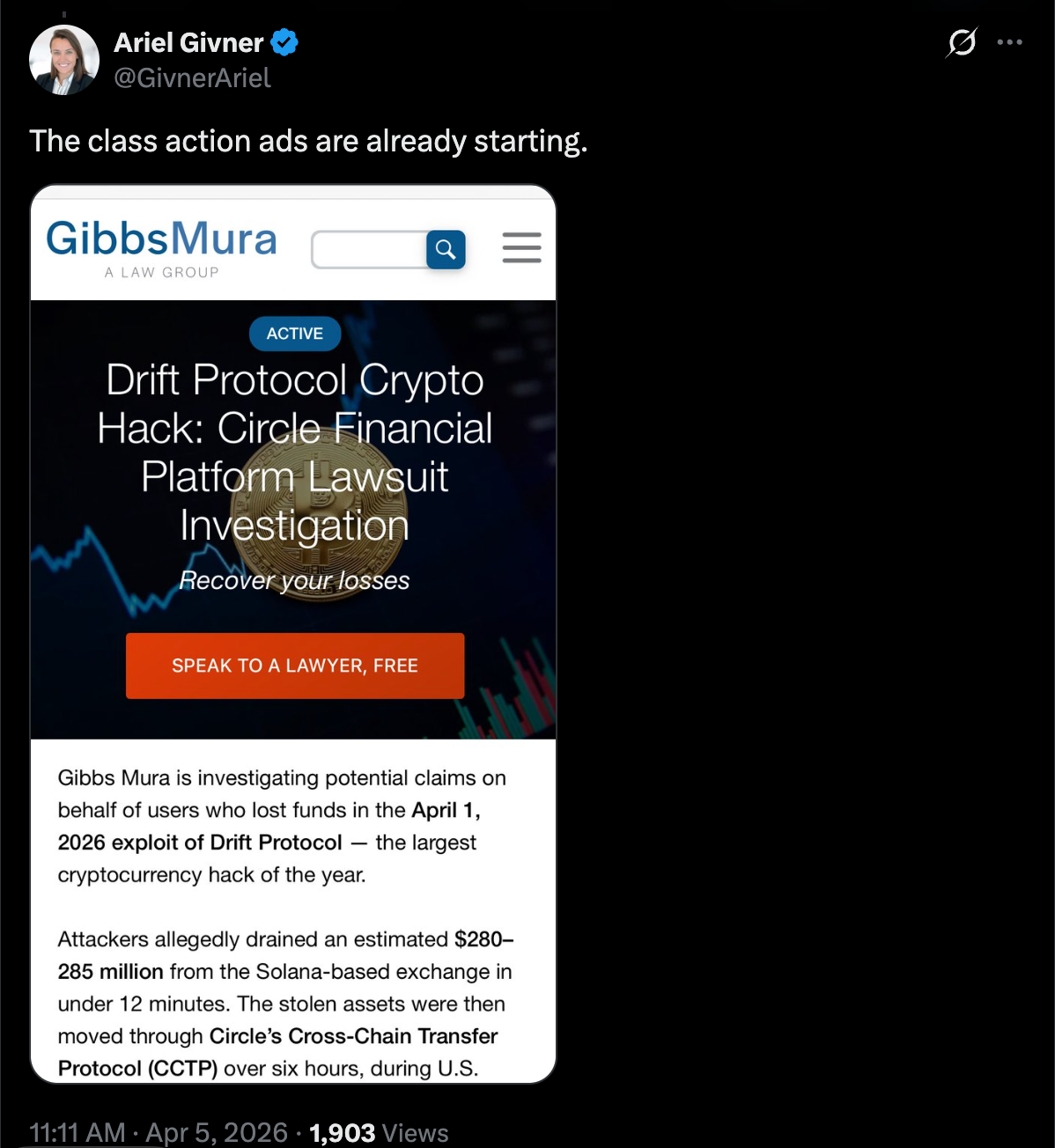

Ya están circulando anuncios de demandas colectivas contra Drift Protocol, mencionó Givner. Cointelegraph contactó al equipo de Drift, pero no recibió respuesta al momento de la publicación.

Este incidente es un recordatorio de que la ingeniería social y la infiltración de proyectos por actores maliciosos son vectores de ataque importantes para los desarrolladores de criptomonedas que podrían agotar los fondos de los usuarios y erosionar permanentemente la confianza de los clientes en plataformas comprometidas.

Drift Protocol afirma que el ataque requirió “meses” de planificación

El equipo de Drift Protocol publicó una actualización el sábado detallando cómo ocurrió la explotación y afirmó que los atacantes planificaron el ataque durante seis meses antes de ejecutarlo.

Los actores de la amenaza se acercaron al equipo de Drift en una conferencia importante de la industria cripto en octubre de 2025, expresando interés en integraciones de protocolo y colaboraciones.

Los actores maliciosos continuaron construyendo relaciones con el equipo de desarrollo de Drift durante los seis meses siguientes, y una vez que se estableció suficiente confianza, comenzaron a enviar enlaces maliciosos e incrustar malware que comprometió las máquinas de los desarrolladores.

Estas personas, que se sospecha trabajan para hackers afiliados a Corea del Norte y se acercaron físicamente a los desarrolladores de Drift, no eran nacionales norcoreanos, según el equipo de Drift.

Drift indicó que, con “confianza media-alta”, el exploit fue llevado a cabo por los mismos actores detrás del hackeo de Radiant Capital en octubre de 2024.

En diciembre de 2024, Radiant Capital informó que la explotación se realizó a través de malware enviado vía Telegram desde un hacker alineado con Corea del Norte que se hacía pasar por un excontratista.

Revista: Conozca a los hackers que pueden ayudar a recuperar sus ahorros en criptomonedas

Fuente: cointelegraph.com