El Drift Protocol, un intercambio descentralizado de criptomonedas (DEX), ha informado que el reciente ataque a la plataforma fue un asalto altamente coordinado que se desarrolló a lo largo de seis meses.

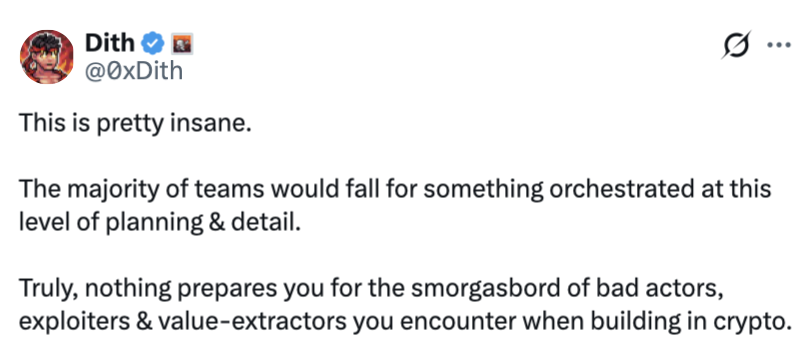

“La investigación preliminar revela que Drift experimentó una operación de inteligencia estructurada que requirió respaldo organizativo, recursos significativos y meses de preparación deliberada”, indicó Drift en una publicación en X el sábado pasado.

El intercambio descentralizado fue explotado el miércoles, y las estimaciones externas apuntan a pérdidas cercanas a 280 millones de dólares.

Todo comenzó en una «gran conferencia de criptomonedas»

Según Drift, el plan de ataque se remonta a octubre de 2025, cuando actores maliciosos, haciéndose pasar por una firma de trading cuantitativo, se acercaron por primera vez a los colaboradores de Drift durante una “gran conferencia de criptomonedas”, mostrando interés en integrarse al protocolo.

El grupo continuó interactuando con los colaboradores en varias actividades de la industria durante los seis meses posteriores. “Ahora se entiende que esto parece ser un enfoque dirigido, donde miembros de este grupo buscaron y se involucraron deliberadamente con colaboradores específicos de Drift”, afirmó la plataforma.

“Tenían fluidez técnica, contaban con antecedentes profesionales verificables y estaban familiarizados con el funcionamiento de Drift”, agregó.

Después de ganar confianza y acceso al Drift Protocol, utilizaron enlaces y herramientas maliciosas compartidas para comprometer los dispositivos de los colaboradores, ejecutar el ataque y limpiar su rastro inmediatamente después del asalto.

Este incidente resalta la importancia de que los participantes de la industria cripto mantengan una actitud cautelosa y escéptica, incluso durante interacciones presenciales, ya que las conferencias de criptomonedas pueden ser blancos atractivos para actores de amenazas sofisticados.

Drift señala una alta probabilidad de vinculación con el hackeo de Radiant Capital

Drift expresó, con “confianza media-alta”, que el ataque fue llevado a cabo por los mismos actores responsables del hackeo a Radiant Capital ocurrido en octubre de 2024.

En diciembre de 2024, Radiant Capital informó que el ataque se realizó a través de malware enviado por Telegram por un hacker alineado con Corea del Norte, haciéndose pasar por un excontratista.

“Este archivo ZIP, al ser compartido para recibir comentarios entre otros desarrolladores, finalmente introdujo malware que facilitó la posterior intrusión”, comunicó Radiant Capital.

Drift destacó que es “importante señalar” que los individuos que se presentaron en persona “no eran ciudadanos norcoreanos”.

Relacionado: Naoris lanza un blockchain post-cuántico a medida que los riesgos de seguridad cuántica ganan atención

“Los actores de amenazas de la RDP que operan a este nivel son conocidos por emplear intermediarios de terceros para llevar a cabo la construcción de relaciones cara a cara”, dijo Drift.

La plataforma está colaborando con la policía y otros actores de la industria cripto para “construir un panorama completo de lo sucedido durante el ataque del 1 de abril”.

Fuente: cointelegraph.com