La mayoría de las reacciones en línea al artículo de Google Quantum AI, publicado el lunes por la noche, se centraron en Bitcoin. El análisis mencionó un ataque de nueve minutos, una probabilidad de robo del 41% y 6.9 millones de BTC que podrían estar expuestos.

Sin embargo, la sección dedicada a Ethereum recibió menos atención, aunque merece más foco.

Este documento técnico, coescrito por el investigador de la Fundación Ethereum, Justin Drake, y el académico de Stanford, Dan Boneh, detalla cinco posibles formas en que una computadora cuántica podría atacar a Ethereum, cada una enfocando un área diferente de la red.

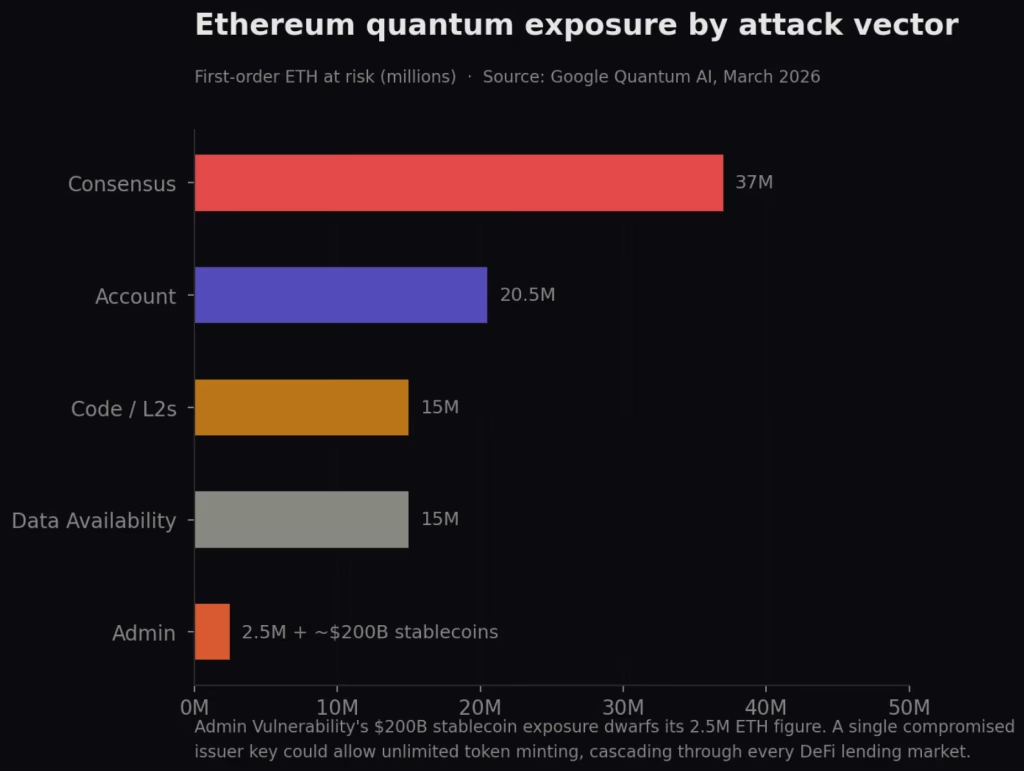

La exposición combinada supera los 100 mil millones de dólares al precio actual, y las repercusiones podrían ser aún más amplias.

Monederos que nunca pueden ocultarse

En el caso de Bitcoin, tu clave pública (la identidad criptográfica vinculada a tus fondos) puede permanecer oculta tras un hash, una especie de huella digital, hasta que realices un gasto. En Ethereum, en el momento en que un usuario envía una transacción, su clave pública se vuelve permanentemente visible en la blockchain.

No hay forma de cambiarla sin abandonar la cuenta por completo. Google estima que las 1,000 carteras de Ethereum más importantes, que acumulan aproximadamente 20.5 millones de ETH, están expuestas.

Un ordenador cuántico que logre descifrar una clave cada nueve minutos podría procesar todas las 1,000 en menos de nueve días.

Las claves maestras de DeFi

Muchos contratos inteligentes en Ethereum, programas autoinvocantes que facilitan el préstamo, el comercio y la emisión de stablecoins, otorgan privilegios especiales a un puñado de cuentas administrativas. Estos administradores pueden pausar el contrato, actualizar su código o mover fondos.

Google encontró al menos 70 contratos importantes con claves administrativas expuestas en la cadena, que en total manejan alrededor de 2.5 millones de ETH. Sin embargo, el riesgo mayor radica en lo que estas claves controlan más allá de ETH.

Las cuentas administrativas también regulan la autoridad de emisión para stablecoins como USDT y USDC, lo que significa que un atacante cuántico que logre descifrar una clave podría imprimir tokens ilimitados. El informe estima que aproximadamente 200 mil millones de dólares en stablecoins y activos tokenizados en Ethereum dependen de estas claves administrativas vulnerables.

Forjar incluso una clave podría desencadenar una reacción en cadena en todos los mercados de préstamos que acepten esos tokens como colateral.

Las capas 2 construidas sobre matemáticas vulnerables

Ethereum procesa la mayor parte de sus transacciones a través de redes de capa 2, sistemas independientes como Arbitrum y Optimism que manejan la actividad fuera de la cadena principal y reportan de vuelta.

Estas L2 dependen de las herramientas criptográficas integradas en Ethereum, ninguna de las cuales es resistente a la computación cuántica. El documento estima que al menos 15 millones de ETH a través de principales L2 y puentes entre cadenas están expuestos.

Solo StarkNet, que utiliza un tipo diferente de matemáticas basado en funciones hash en vez de curvas elípticas, se considera segura.

Atacando el sistema de staking

Ethereum se asegura a través del sistema de prueba de participación, donde los validadores (participantes de la red que bloquean ETH como colateral) votan sobre qué transacciones son válidas. Esas votaciones se autentican utilizando un esquema de firmas digitales que el informe considera vulnerable a las computadoras cuánticas.

Aproximadamente 37 millones de ETH están en staking. Si un atacante compromete un tercio de los validadores, la red no podrá finalizar las transacciones. Dos tercios le otorgarían al atacante la capacidad de reescribir la historia de la cadena.

El informe destaca que si el staking está concentrado en grandes grupos, como Lido, que abarca alrededor del 20%, atacar la infraestructura de un solo proveedor podría acortar drásticamente el tiempo de ataque.

La explotación que solo necesitas ejecutar una vez

Este es un vector sin precedentes. Ethereum utiliza un sistema llamado muestreo de disponibilidad de datos para verificar que los datos de transacción publicados por las redes L2 realmente existen. Ese sistema depende de una ceremonia de configuración única que generó un número secreto, que se suponía debía ser destruido después.

Una computadora cuántica podría recuperar ese secreto a partir de datos públicamente disponibles. Una vez recuperado, se convierte en una herramienta permanente, una pieza de software normal que puede falsificar pruebas de verificación de datos indefinidamente sin necesidad de acceso cuántico nuevamente.

Google describe esta explotación como «potencialmente comerciable». Cada L2 que dependa del sistema de datos en bloque de Ethereum se vería afectado.

El avance de Ethereum y sus límites

Drake, uno de los coautores del documento, forma parte de la Fundación Ethereum. La Fundación lanzó la semana pasada un portal de investigación post-cuántica respaldado por ocho años de trabajo, con redes de prueba lanzándose semanalmente y una hoja de ruta de actualizaciones de múltiples bifurcaciones que apunta a la criptografía resistente a la computación cuántica para 2029.

Los tiempos de bloque de Ethereum de 12 segundos también dificultan el robo en tiempo real en comparación con Bitcoin, donde los bloques tardan 10 minutos.

Sin embargo, el informe deja claro que actualizar la capa base de Ethereum no soluciona automáticamente los miles de contratos inteligentes ya desplegados en ella. Cada protocolo, puente y L2 necesitaría actualizar de forma independiente su propio código y rotar sus propias claves. Ninguna entidad única controla ese proceso.

Fuente: www.coindesk.com